AKSK认证流程_HTTP(AKSK认证)

(图片来源网络,侵删)

(图片来源网络,侵删) AKSK认证是一种基于HTTP协议的认证方式,主要用于设备之间的通信,以下是AKSK认证的详细流程:

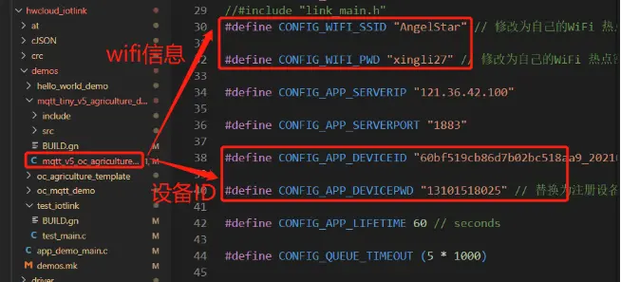

1、生成AK和SK

AK(Access Key):用于标识设备的身份,通常由设备厂商生成并分配给设备。

SK(Secret Key):用于加密和解密数据,通常由设备厂商生成并与AK一起分配给设备。

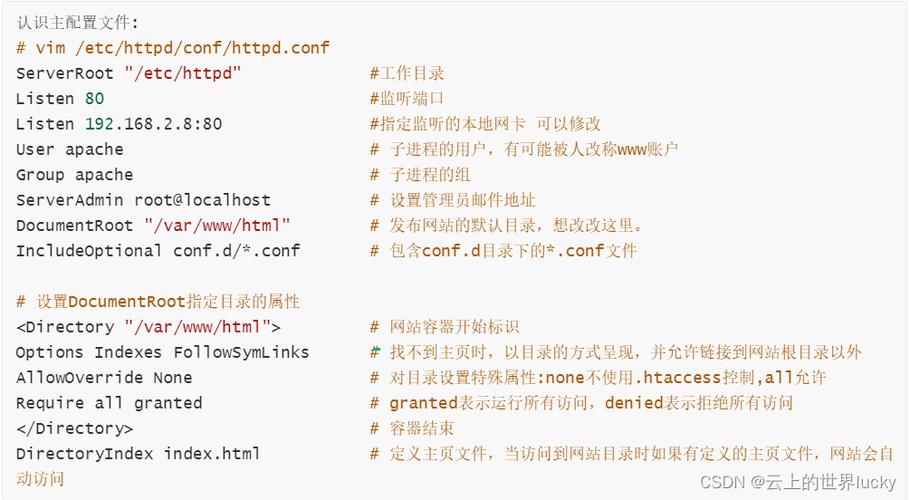

2、建立连接

设备与服务器之间建立TCP连接,通常使用HTTP或HTTPS协议。

3、发送请求

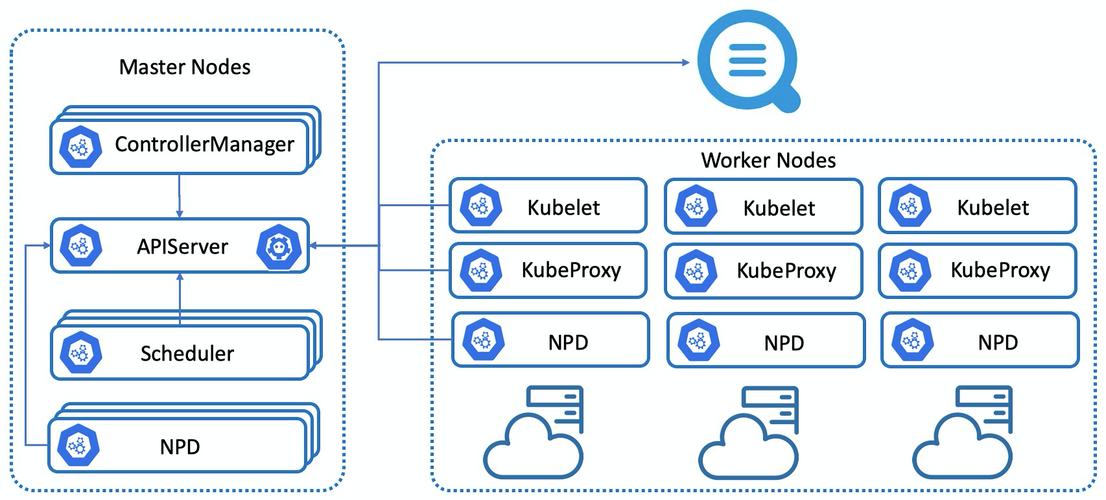

(图片来源网络,侵删)

(图片来源网络,侵删) 设备向服务器发送请求,请求中包含设备的AK、时间戳、随机数和签名等信息。

4、验证签名

服务器收到请求后,首先验证请求中的签名是否合法,签名的生成过程如下:

将AK、时间戳、随机数和SK拼接成一个字符串。

对拼接后的字符串进行哈希运算,得到签名。

如果签名合法,继续下一步;否则,返回错误信息。

5、验证AK和SK

(图片来源网络,侵删)

(图片来源网络,侵删) 服务器根据请求中的AK查找对应的SK。

如果找到匹配的SK,继续下一步;否则,返回错误信息。

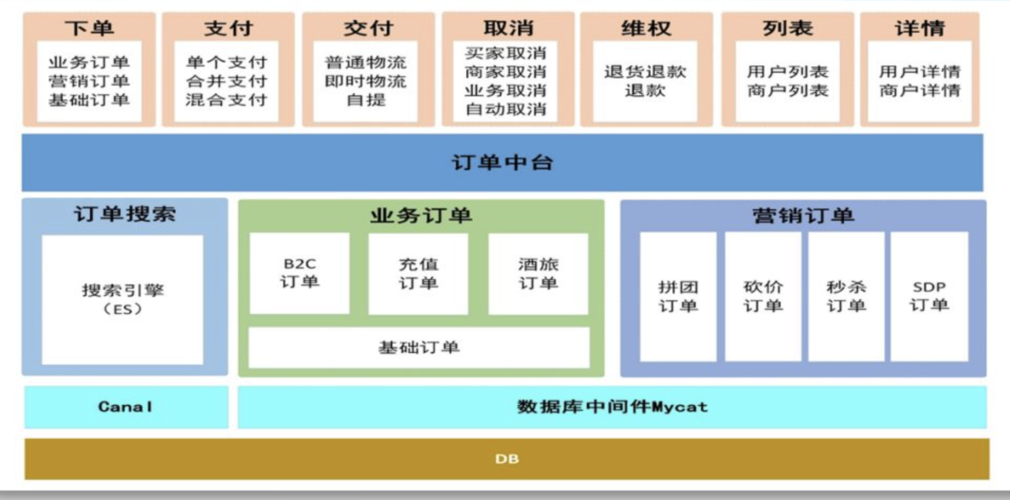

6、处理请求

服务器根据请求的内容进行处理,如获取数据、控制设备等。

7、返回响应

服务器将处理结果以JSON格式返回给设备。

8、断开连接

设备收到响应后,根据需要断开与服务器的连接。

以下是一个简化的示例表格,展示了AKSK认证流程的主要步骤:

步骤 描述 1. 生成AK和SK 设备厂商生成AK和SK,分配给设备 2. 建立连接 设备与服务器建立TCP连接 3. 发送请求 设备向服务器发送包含AK、时间戳、随机数和签名的请求 4. 验证签名 服务器验证请求中的签名是否合法 5. 验证AK和SK 服务器根据AK查找对应的SK,验证是否匹配 6. 处理请求 服务器根据请求内容进行处理 7. 返回响应 服务器将处理结果返回给设备 8. 断开连接 设备收到响应后,根据需要断开与服务器的连接注意:以上流程仅为示例,实际的AKSK认证流程可能因设备和服务器的具体实现而有所不同。

下面是一个描述AKSK认证流程(针对HTTP请求)的介绍:

步骤 描述 操作 1 生成AccessKey(AK)和SecretKey(SK) 用户在认证系统中注册并生成一对AK和SK 2 存储和保护AK和SK 用户需妥善保管AK和SK,AK用于请求头,SK用于签名,不可泄露 3 构造请求 用户根据API接口构造HTTP请求,包括请求方法和请求路径 4 添加时间戳 用户在请求中添加时间戳,确保请求的时效性 5 生成签名 用户使用SK和时间戳按照规定算法生成签名 6 添加认证信息到请求头 用户将AK和签名作为请求头(如Authorization)的值添加到HTTP请求中 7 发送请求 用户向API服务发送HTTP请求 8 验证签名 服务器收到请求后,使用存储的SK和请求中的时间戳验证签名有效性 9 检查时间戳 服务器检查请求的时间戳是否在有效期内 10 授权决策 服务器决定是否授权请求,根据AK的权限 11 响应请求 服务器根据授权决策响应请求,返回相应的数据或错误信息 12 处理响应 用户根据服务器的响应进行下一步操作请注意,上述介绍是基于一般性的AKSK认证流程,实际的认证细节可能会根据不同的认证系统和实现有所差异。